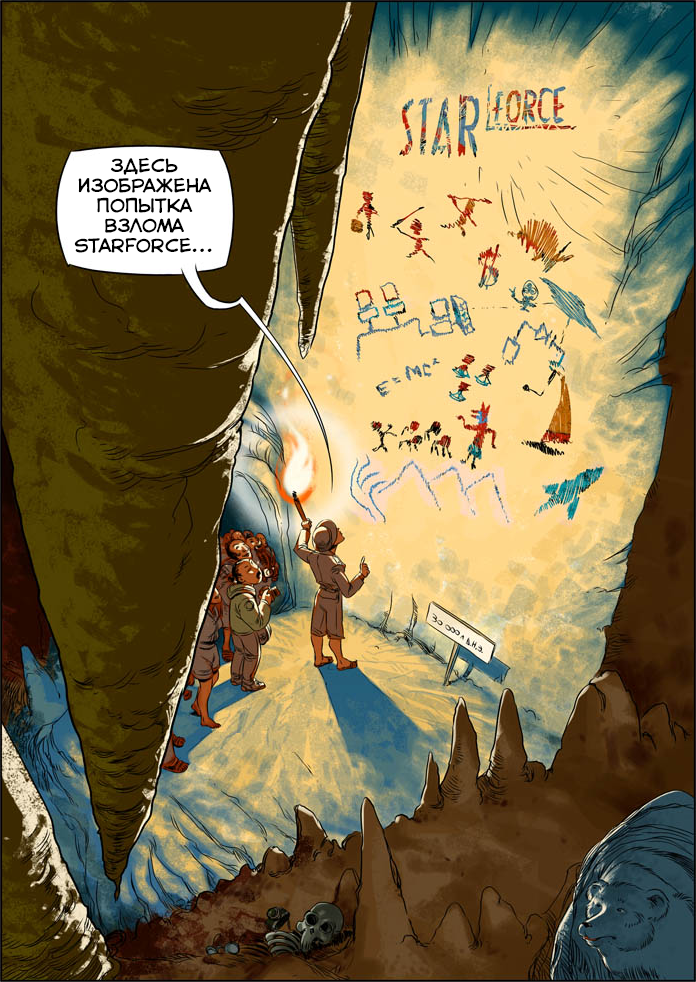

История 2. Первый взлом или как мы расширяли штат

7 Дек 2015

Кто-то скажет: «Разве хорошо писать про взлом? Это может отрицательно сказаться на репутации компании». И я не буду спорить - конечно, взлом это плохо. Но взлом взлому рознь. Сейчас есть определенная культура поиска уязвимостей, направленная на улучшение системы защиты (white hat). И хакер, нашедший слабое место в коде, имеет шанс устроиться на новую работу.Далее текст из книги Дмитрия Гусева «Так закалялась Star… 10 световых лет»:

В сети появилась первая статья, описывающая методы взлома и обхода защиты StarForce. Написана она была отечественным товарищем и целиком и полностью посвящалась версии защиты, установленной на игре «Казаки: ЕВ». Причем как хакер человек себя не позиционировал, он же исследователь современных технологий защиты из спортивного интереса. Проанализировав статью, мы пришли к выводу, что документ хоть и содержит некоторые заблуждения и ошибки, но в целом способен стать отличным трамплином для сцены. Следует сказать, что за неполные 2 года активного применения защиты, все в компании привыкли к 100% надежности решения. Таким образом, данный факт являлся ушатом холодной воды для всех. Спустя пару недель тот же автор выложил в сеть фрагменты дизассемблированного кода игры. Работа была проделана мастерски. Многие уязвимости защиты, которые хакер использовал в своей работе, были известны давно, но все как-то не доходили руки их закрыть.

- Утром мне кинули ссылку вот на это, - Аналитик сгорбившись сидел у монитора.

- Старфорс виртуал машин аналайзер, - прочитал из-за плеча Аналитика Архитектор.

- Му-ха-ха-ха! – нервно зашелся Разработчик, - Допрыгались.

- Я уже кое-чего там посмотрел – разобрали виртуальную машину. Правда в описании куча сырого материала, многое строится на догадках. Но если бы этот деятель сам все делал, то он был бы в состоянии выложить кряк для Казаков в сеть через неделю-две после релиза, - сказал Аналитик.

- Релиз-то был полгода тому! – вставил Валидатор.

- Вот именно. Наверно, он все это время думал, как сломать и, вот, наконец, родил. По большому счету, сейчас никто кроме него воспользоваться этим инструментом не сможет, - отвечал Аналитик, - слишком пока все запутанно.

- Учитывая тот факт, что каждое следующее защищенное приложение собирается по-разному? его метод может и не быть универсальным для всех, - заметил Драйверист.

- Может! То, что он сделал уже войдет в историю. И бог его знает, что он там еще напридумывает, - сказал Системщик.

- Необходимо проанализировать его работу и понять, чем это нам всем грозит, - повернулся Логик к Драйверисту, - а когда поймем, что там к чему, будем нервничать.

Решено было так и поступить. Через пару дней по результатам исследования был сделан вывод, что хакер как минимум очень талантлив. Первый испуг прошел, так как подтвердился тот факт, что способ довольно запутанный и не до конца доработанный. В таком виде его может использовать только автор.

- Грамотный пацан!

- А может это девушка, лол!

- Судя по нику – вряд ли.

- А почему бы нам не взять на работу этого… эм… и не направить его энергию и знания в мирное русло?

- Я тоже об этом подумал!

Действовать необходимо было быстро. Аналитик кинул хакеру личкой на одном из форумов сообщение с предложением сотрудничества. Тот откликнулся неожиданно быстро и согласился встретиться, поговорить. И так случилось, что коллективу был представлен новый человек:

- Знакомьтесь: Исследователь, - многозначительно представил новичка Аналитик.

Исследователь занялся прототипированием разработок, изучал конкурирующие решения, анализировал взломостойкость. В частности на основе своей работы по изучению защиты на Казаках, он выдвинул целый ряд рекомендаций по улучшению надежности.