Экспертное мнение: Атака на ПИР Банк

Новостные ленты информагенств сегодня пестрили заголовками новостей о совершенной в ночь на 04 июля атаке на ПИР Банк. Примечательным показался комментарий Председателя правления ПИР Банка Ольги Колосовой:

«Вирус, которым атакован банк, не подлежит идентификации имеющимися в настоящее время средствами, что было доказано сотрудниками ФинЦЕРТ, с большей вероятностью вирус проник в банк через фишинговое письмо».

Согласно заявлению основателя и генерального директора компании «Лаборатория Касперского» количество новых зловредов, созданных в 2017г превысило 90 000 000 экземпляров, т.е. около 300 000 новых зловредов в день.

Справедливо замечание, что многие зловреды являются полиморфной сборкой уже имеющихся заготовок. Однако, зловреды пишут, и пишут много.

Создание же антивирусных баз (то, что в обиходе не совсем корректно называют «сигнатурами») - процесс, сложно поддающийся автоматизации, исследовательская стадия во многом ручная. Получая с ловушек (в т.ч. с компьютеров на которых установлен антивирус) экземпляры подозрительных файлов, аналитики выстраивают «портянку» и расставляют приоритеты на анализ по степени деструктивности, «заразности», регионам распространения и т.д. И от 1,5-2% выделенных в приоритете зловредов выпускают антивирусные базы. 1,5-2% - это результат работы всех антивирусных аналитиков во всех антивирусных компаниях.

Зловреды для таргетированных атак и вовсе пишут на заказ, они не попадают к антивирусным аналитикам и вовсе не детектируются по черным спискам.

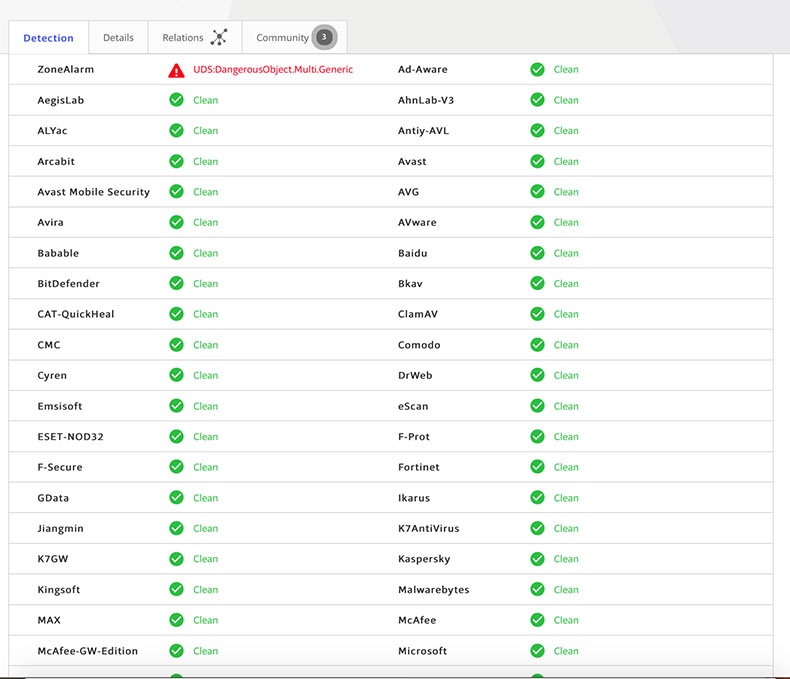

Как пример – результат проверки детектирования зловреда антивирусными сканерами на ресурсе virustotal.com, используемого в атаке на финансовый сектор РФ в день рассылки информации о зловреде от «ФинЦерт».

Если средства защиты по черным спискам еще в 2004-2012 годах хорошо себя показывали как средство защиты от компьютерных эпидемий, и мы не часто слышали новости типа «поражено большое количество компьютеров на … Восточном ... Западном побережье» и т.д., то в 2017 г. атака шифровальщиков Petya, NotPetya, WannaCry получила массовый отскок в масштабах отраслей и государств.

Для защиты хоста от зловредов в таргетированных атаках хорошо себя показывают решения, работающие на принципах «Белых списков». Средства защиты данного класса находят все более широкое применение не только как нишевые решения для защиты специализированных устройств и автоматизированных систем, но также и для защиты рабочих станций в организациях в финансовом и государственном секторе, в промышленности и ТЭК.